echo 'run {' > test2.cmd

echo 'allocate channel t1' >> test2.cmd

echo 'set until time="to_date('\'''`date "+%Y-%m-%d %H:%M:%S"`''\'','\''YYYY-MM-DD hh24:mi:ss'\'')";' >> test2.cmd

echo 'set newname for database to '+datadg';' >> test2.cmd

echo 'restore database;' >> test2.cmd

echo 'switch datafile all;' >> test2.cmd

echo 'recover database;' >> test2.cmd

echo 'release channel t1;' >> test2.cmd

echo '}' >> test2.cmd

rman generate script set until time

关于绿盟扫描ORACLE漏洞的问题 说几点看法

之前看了这篇文章 “坑爹”的绿盟数据库漏扫,求你专业一点 ,讲几点个人的看法。

因为近期国内勒索病毒问题频发,可以观测到QQ群内大量甲方人员提问关于绿盟扫描的问题。

文章的主旨是说 绿盟的ORACLE 数据库漏洞扫描的结果比较不靠谱,已经装了的补丁,扫描的结果仍是存在漏洞,让甲方的人员很苦恼。

绿盟号称是在企业安全市场占有率最高的公司,拥有自己的产品和服务,涉猎企业IT环境中的几乎所有的服务器、软件的安全问题,这几年由于安全问题越来越被重视,这类安全公司确实也跟着火了。

我曾经2013年在某省移动驻场负责维护几十套Oracle数据库,每季度都会收到绿盟发来的漏洞列表,第一次发来几千项,企信部领导“高度重视”,让我连夜排查并给出解决方案。当时大多数数据库版本是11203,且安装了较新的PSU,我发现漏洞里面居然还存在2009年的CVE高危漏洞,当时就纳闷Oracle自己在2009年公布的漏洞到现在咋还没修复呢?

通过原厂确认,首先Oracle不认可任何第三方软件的漏洞扫描结果,其次绿盟的漏洞扫描机制简单粗暴,基本上没有可信度,后来和甲方DBA达成共识:1、安装最新的PSU,2、通过技术手段屏蔽绿盟的扫描。

没想到现在都2019年了,这个问题依然存在,不知道产品经理是不是去岘港度假被抓了,看看苦逼DBA们被坑害的反馈吧:

首先说说绿盟漏扫的”业余“机制吧,通过数据库版本号直接去匹配Oracle官方的CVE漏洞列表,不会检测PSU。拜托,现在大多数科技公司都在应用AI、机器学习了,您还在通过几个数字匹配表格来定义企业的信息安全分数,真是太“LOW”,哪还有安全可言。

给出了一大堆漏洞,高危的红色,让领导瑟瑟发抖,我想绿盟可能还会觉得自己很牛X吧。然而却没有给出解决方案,最多丢一个Oracle 的CVE链接给你,自己去找补丁,各个补丁之间还可能冲突,对了这里是CPU,-_-||

无力吐槽!

给乙方DBA的建议:

1、不要浪费时间尝试根据不可信的漏洞列表一一去找单个的补丁,直接安装最新的PSU即可(不过最佳实践是次新,另外12.2改为RU)。

2、觉得不好交差,或者强迫症,可以通过防火墙、端口、数据库IP限制等方式限制绿盟机器的访问;

3、把“皮球”抛给现场的绿盟GG,让他们去跟甲方解释,承认这是绿盟漏扫软件的缺陷;

4、使用专业的数据库巡检平台检查数据库,从数据库的角度去排查安全问题。

给绿盟的建议:

1、希望绿盟专业一点,牢记“专功术业”的愿景,真正做到“成就所托”,不要学早期的360通过报大量高危漏洞吓唬用户来体现自身卑微的价值;

2、学习了解Oracle的补丁策略,弄清楚One of Patch、CPU、PSU、RU的区别以及大版本小版本的关系,分别修复了哪些CVE漏洞,如果真的存在漏洞,那么给出专家的方案,不要给个CVE链接草草了事,我相信这些需求相对来说比较容易,如果需要我们可以免费支持;

3、多听听业界的声音和用户的反馈,快速迭代改进产品,不然没有核心竞争力,分分钟被替代被超越。

最后还是诚恳的呼吁绿盟团队,尽快把自己产品的缺陷修复,完善各项功能,真正为国内企业信息安全建设贡献更多的力量,“专功术业,成就所托”。

结论是让绿盟在扫描上专业一点,改进产品。

评论里又绿盟的相关人员驳斥了文章观点,认为绿盟扫描结果不准确是因为 没有做登陆扫描。

@楼主,看你的描述,13年就接触数据库漏洞处理并接触了漏洞扫描器,不过看起来这么多年你也没有潜心研究漏洞扫描器原理、没有思考为啥这么多年误报问题一直无法解决、也没有尝试去找厂家研究扫描功能、也没有思考国内安全厂商的技术瓶颈与困境,给出可供参考的意见和建议,通篇只有闹骚满腹,无尽抱怨,看来你这么多年也没有进步,也没有看到别人的进步,希望你还是摆正心态,踏实做事。

完全站在dba的角度去考虑安全,实话说挺无知的

1.先搞清楚基于网络的漏洞扫描原理,存活判别,应用识别,发包探测和回应到底能获取目标对象多少信息?

2.登录扫描原理,登录目标对象后到底能获取多少信息,是否会执行命令?什么情况下执行poc

3.想问问lz,哪个大厂的漏扫可以精准判断oracle漏洞?如果都不行,自己有思考过原因何在吗?光在这里瞎bb

楼主难道不知道登录扫描么?给建议,据说绿盟登录扫描很早就实现了,楼主没用过么?怪不得不知道,发文章

首先,远程扫描返回的banner不带patch,其次,还有登陆扫描的功能。

但,更多的情况是甲方不愿意把数据库的登陆方式交给除了数据库厂家外的其他乙方。吃得咸鱼抵得渴,不提供密码,扫描结果不准确那就自己受着。所以,涉密的东西还是甲方或者相关厂家自己做吧,别什么都赖给别人,自己不作为还怪别人呢。

太可怕了,lz 6年还没搞懂什么是登录扫描

上面陈述了一些问题,这里讲讲我的看法,一家之言

- 没有做登陆扫描,主要原因一般是甲方人员并不放心把账户密码给来做扫描的技术人员;以人之常情而论,我相信90%的甲方同学并不愿意做登陆扫描

- 因为 第一点的这个情况,导致绿盟的扫描结果,大多数情况下不准确和无价值

- 打一个不恰当的比方,用户去医院看病,医生让验血/拍片,但用户都不愿意验血/拍片;因为不愿意验血/拍片,所以医生几乎没有可参考的信息

- 在这种情况下,医生罗列了所有病人可能患的病症,列可能性嘛,多列一些总不会错

- 用户面对医生罗列的一大堆病症可能性,无所适从

这里划分一下责任:

- 这里可以看到,甲方的责任在于虽然有配合扫描漏洞的义务,但并不乐意真的提供账号密码来做登陆扫描。

- 绿盟方面可能没有强调登陆扫描的重要性, 实际上 不做登陆扫描的话 , 报告可以认为是没意义的,但这件事也就不用做了

- 绿盟方面因为要在没有可能获得完整信息的情况下,给出报告。强行罗列了其可以确定的可能性,这导致维护方最后要么不处理,要么很吃瘪

最后说几点建议:

- 如果甲方同意做漏洞扫描,就该开放账户密码给绿盟。绿盟在做扫描前应该确认这一点,如果甲方不愿意提供,那么强行去做这些事,可以说是走过场的形式主义

- 国内大部分非外企或上市企业使用的要么是盗版ORACLE,要么从来不购买ORACLE标准服务;这种情况下做漏洞扫描,即便出了准确结果,甲方也并没有合法途径去获得相关的安全性补丁,从网上的非官方渠道下载一些补丁,岂不是更不安全? 所以对于使用盗版ORACLE或者从不购买ORACLE标准服务的甲方,从法理上不建议去做这些漏洞扫描。这类甲方应当适当提高内网安全系数,避免ORACLE有暴露在外的可能性

- ORACLE每季度都会出新的PSU/SPU(以前叫CPU 即安全补丁),虽然重要度可能并不均匀(例如一年中只有一个季度发布了适应面很广,影响很大的漏洞);但可以说永远可能会发现新的安全漏洞;如果是顶级的企业,无所谓人力成本,当然可能每年升级个几次,但一般来说是不可能的,成本不可控

- 就Maclean的经验来看,中国和美国的顶级银行或企业都并不会如第三条这样做,打SPU的情况都是少数,除非特别需要

- 目前阶段,国内的主要安全趋势还是做好内网安全,能把弱密码和低版本的Windows/Linux全干掉,把无密码的MongoDB/Redis干掉,已经功德无量了

- 如果还有同学被绿盟的问题难住,可以耐心看下网上的许多评论,耐心和领导说明;毕竟我们纯技术人员,能做的事,或者说能做到的事并不多啊!

Linux内存使用的FREE命令 改进 添加available项 进一步避免FREE内存不足的误会

在各种QQ群里有大量同学会问,为什么LINUX/UNIX上free内存太少会不会有问题。

为了避免这种不必要的误会,不同的OS版本,采用了不同的策略。

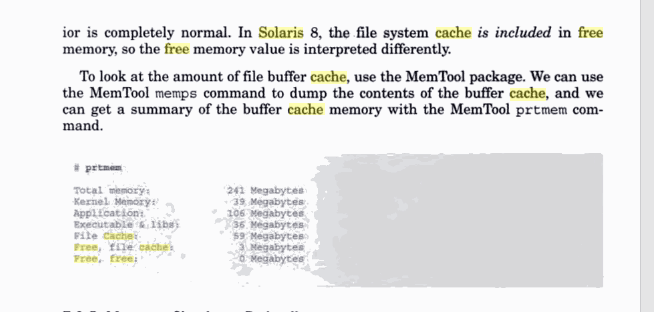

例如最狠的是Solaris SUNOS ,在Solaris 8中将文件系统缓存直接算作free内存:

而Linux中从大约2014年 , 内核版本kernels 2.6.27+开始引入了MemAvailable ,其解释为:

[oracle@master ~]$ free -h total used free shared buff/cache available Mem: 31G 9.1G 422M 5.8G 21G 15G Swap: 15G 11G 3.8G

available

Estimation of how much memory is available for starting new applications, without swapping. Unlike the data provided by the cache or free fields, this field takes into account page cache and also that not all re-claimable memory slabs will be reclaimed due to items being in use (MemAvailable in /proc/meminfo, available on kernels 3.14, emulated on kernels 2.6.27+, otherwise the same as free)

Linux Kernel 的GIT中,有比较明确的概述:

https://git.kernel.org/pub/scm/linux/kernel/git/torvalds/linux.git/commit/?id=34e431b0ae398fc54ea69ff85ec700722c9da773

/proc/meminfo: provide estimated available memory

Many load balancing and workload placing programs check /proc/meminfo to

estimate how much free memory is available. They generally do this by

adding up "free" and "cached", which was fine ten years ago, but is

pretty much guaranteed to be wrong today.

It is wrong because Cached includes memory that is not freeable as page

cache, for example shared memory segments, tmpfs, and ramfs, and it does

not include reclaimable slab memory, which can take up a large fraction

of system memory on mostly idle systems with lots of files.

Currently, the amount of memory that is available for a new workload,

without pushing the system into swap, can be estimated from MemFree,

Active(file), Inactive(file), and SReclaimable, as well as the "low"

watermarks from /proc/zoneinfo.

However, this may change in the future, and user space really should not

be expected to know kernel internals to come up with an estimate for the

amount of free memory.

It is more convenient to provide such an estimate in /proc/meminfo. If

things change in the future, we only have to change it in one place.

Signed-off-by: Rik van Riel <riel@redhat.com>

Reported-by: Erik Mouw <erik.mouw_2@nxp.com>

Acked-by: Johannes Weiner <hannes@cmpxchg.org>

Signed-off-by: Andrew Morton <akpm@linux-foundation.org>

Signed-off-by: Linus Torvalds <torvalds@linux-foundation.org>

Diffstat

-rw-r--r-- Documentation/filesystems/proc.txt 9

-rw-r--r-- fs/proc/meminfo.c 37

2 files changed, 46 insertions, 0 deletions

diff --git a/Documentation/filesystems/proc.txt b/Documentation/filesystems/proc.txt

index 22d89aa3..8533f5f 100644

--- a/Documentation/filesystems/proc.txt

+++ b/Documentation/filesystems/proc.txt

@@ -767,6 +767,7 @@ The "Locked" indicates whether the mapping is locked in memory or not.

MemTotal: 16344972 kB

MemFree: 13634064 kB

+MemAvailable: 14836172 kB

Buffers: 3656 kB

Cached: 1195708 kB

SwapCached: 0 kB

@@ -799,6 +800,14 @@ AnonHugePages: 49152 kB

MemTotal: Total usable ram (i.e. physical ram minus a few reserved

bits and the kernel binary code)

MemFree: The sum of LowFree+HighFree

+MemAvailable: An estimate of how much memory is available for starting new

+ applications, without swapping. Calculated from MemFree,

+ SReclaimable, the size of the file LRU lists, and the low

+ watermarks in each zone.

+ The estimate takes into account that the system needs some

+ page cache to function well, and that not all reclaimable

+ slab will be reclaimable, due to items being in use. The

+ impact of those factors will vary from system to system.

Buffers: Relatively temporary storage for raw disk blocks

shouldn't get tremendously large (20MB or so)

Cached: in-memory cache for files read from the disk (the

diff --git a/fs/proc/meminfo.c b/fs/proc/meminfo.c

index a77d2b2..24270ec 100644

--- a/fs/proc/meminfo.c

+++ b/fs/proc/meminfo.c

@@ -26,7 +26,11 @@ static int meminfo_proc_show(struct seq_file *m, void *v)

unsigned long committed;

struct vmalloc_info vmi;

long cached;

+ long available;

+ unsigned long pagecache;

+ unsigned long wmark_low = 0;

unsigned long pages[NR_LRU_LISTS];

+ struct zone *zone;

int lru;

/*

@@ -47,12 +51,44 @@ static int meminfo_proc_show(struct seq_file *m, void *v)

for (lru = LRU_BASE; lru < NR_LRU_LISTS; lru++) pages[lru] = global_page_state(NR_LRU_BASE + lru); + for_each_zone(zone) + wmark_low += zone->watermark[WMARK_LOW];

+

+ /*

+ * Estimate the amount of memory available for userspace allocations,

+ * without causing swapping.

+ *

+ * Free memory cannot be taken below the low watermark, before the

+ * system starts swapping.

+ */

+ available = i.freeram - wmark_low;

+

+ /*

+ * Not all the page cache can be freed, otherwise the system will

+ * start swapping. Assume at least half of the page cache, or the

+ * low watermark worth of cache, needs to stay.

+ */

+ pagecache = pages[LRU_ACTIVE_FILE] + pages[LRU_INACTIVE_FILE];

+ pagecache -= min(pagecache / 2, wmark_low);

+ available += pagecache;

+

+ /*

+ * Part of the reclaimable swap consists of items that are in use,

+ * and cannot be freed. Cap this estimate at the low watermark.

+ */

+ available += global_page_state(NR_SLAB_RECLAIMABLE) -

+ min(global_page_state(NR_SLAB_RECLAIMABLE) / 2, wmark_low);

+

+ if (available < 0)

+ available = 0;

+

/*

* Tagged format, for easy grepping and expansion.

*/

seq_printf(m,

"MemTotal: %8lu kB\n"

"MemFree: %8lu kB\n"

+ "MemAvailable: %8lu kB\n"

"Buffers: %8lu kB\n"

"Cached: %8lu kB\n"

"SwapCached: %8lu kB\n"

@@ -105,6 +141,7 @@ static int meminfo_proc_show(struct seq_file *m, void *v)

,

K(i.totalram),

K(i.freeram),

+ K(available),

K(i.bufferram),

K(cached),

K(total_swapcache_pages()),

其中提到的是大量 对内存敏感的程序 是简单的将 /proc/meminfo 接口中的FREE+CACHED 的2者相加,算作可用的内存。而我们国内的同学的大多内存焦虑症,是只将FREE算作可用内存。

按照Linux Kernel Rik van Riel <riel@redhat.com>的口径是,这2种算法都是不合理的。后者是焦虑症,前者没考虑部分cache的内存未必可以被释放重用。 any load balancing and workload placing programs check /proc/meminfo to estimate how much free memory is available. They generally do this by adding up “free” and “cached”, which was fine ten years ago, but is pretty much guaranteed to be wrong today. It is wrong because Cached includes memory that is not freeable as page cache, for example shared memory segments, tmpfs, and ramfs, and it does not include reclaimable slab memory, which can take up a large fraction of system memory on mostly idle systems with lots of files.

因为在2014年,物理内存已经比较大了,更少地使用SWAP了,所以其展望未来,希望有一个接口能提供有效的评估。However, this may change in the future, and user space really should not be expected to know kernel internals to come up with an estimate for the amount of free memory. It is more convenient to provide such an estimate in /proc/meminfo. If things change in the future, we only have to change it in one place.

于是添加了 接口MemAvailable, 明确说明其是 评估的可以给新程序用的内存空间大小,考虑了 MemFree、SReclaimable、 the size of the file LRU lists、low watermarks in each zone。

其详细算法如上文引用。

因为都9102年了,可以让小伙伴不要再看 free memory了, 基本上关注 available memory 就可以了!对领导也耐心解释下,看available更有意义!

另有同学问,为什么有free内存的情况下,会用到SWAP空间。 stackexchange上有大量相关的解释,这里引用高赞的回答:

It is normal for Linux systems to use some swap even if there is still RAM free. The Linux kernel will move to swap memory pages that are very seldom used (e.g., the getty instances when you only use X11, and some other inactive daemon).

Swap space usage becomes an issue only when there is not enough RAM available, and the kernel is forced to continuously move memory pages to swap and back to RAM, just to keep applications running. In this case, system monitor applications would show a lot of disk I/O activity.

用一句话说 就是有free memory情况下,用SWAP很正常;很少用到的内存页就会被换出去,交换导致性能不好的情况是 内存真不够了,SWAP一会换出一会换入,造成I/O开销;否则问题不大。

prm dul恢复oracle数据库数据表 中文最简易说明

软件下载地址: https://zcdn.parnassusdata.com/DUL5108.zip

本软件为JAVA编写,可用于WINDOWS LINUX(红帽,Centos,Ubuntu) AIX SOLARIS HPUX

但必须先安装 JDK 1.8 !!!

JDK 下载地址:

LINUX X86: http://zcdn.parnassusdata.com/jdk-8u201-linux-i586.rpm 32位LIUNX

LIUNX X86-64: http://zcdn.parnassusdata.com/jdk-8u91-linux-x64.rpm 64位LIUNX

Windows X86: http://zcdn.parnassusdata.com/jdk-8u201-windows-i586.exe 32位Windows

Windows X86-64: http://zcdn.parnassusdata.com/jdk-8u181-windows-x64.exe 64位Windows

目前的操作系统,基本都是64位的,推荐用64位JDK!!

确认JAVA 版本,打开命令行,在windows上是cmd

java -version

解压DUL5108.zip

Windows双击prm.bat

Linux 在满足X-Windows的条件下运行sh prm.sh,可以安装XSHELL Xmanager等远程图形化客户端:

xmanager 下载地址:

xmanager 4 https://zcdn.askmac.cn/Xme4.exe

xmanager 6 https://zcdn.askmac.cn/Xme6.exe

选择字典模式,

加入所有数据文件即可!! 必须加入所有你找的到的数据文件,所有的属于整个数据库的数据文件!!

不要加入其他数据库的数据文件!!

所有数据文件!!

所有数据文件!!

不要只加入SYSTEM01.DBF!!

不要只加入SYSTEM01.DBF!!

不要只加入你认为有问题的数据文件!!

不要只加入你认为有问题的数据文件!!

所有数据文件!!

所有数据文件!!

必须包含 SYSTEM01.DBF!!

必须包含 SYSTEM01.DBF!!

必须包含 SYSTEM01.DBF!!

如何找到所有数据文件???

在命令行中

sqlplus / as sysdba

conn / as sysdba

shutdown immediate;

startup mount;

select name from v$datafile;

最简单模式下不用选择任何参数,只要加入数据文件!!

ctrl+A 选择目录下所有dbf/ora文件!!

双击查看表中的样例数据,

这只是样例数据!!不是全部数据!!

这只是样例数据!!不是全部数据!!

这只是样例数据!!不是全部数据!!

找到你要的用户名,下面查看重要表是否有数据!!

你看到的只是样例数据!!不是全部数据!!

你看到的只是样例数据!!不是全部数据!!

社区版最多抽1万行,可能会略多于1万行!!!

社区版最多抽1万行,可能会略多于1万行!!!

社区版最多抽1万行,可能会略多于1万行!!!

社区版最多抽1万行,可能会略多于1万行!!!

右键unload 数据抽取到文件。

抽取完 就给你 这个文件的路径了!!!

抽取完 就给你 这个文件的路径了!!!

抽取完 就给你 这个文件的路径了!!!

按照路径去 就能看到这个文件!!!!

建议使用databridge数据搭桥模式!!

建议使用databridge数据搭桥模式!!

建议使用databridge数据搭桥模式!!

不推荐用 unload 抽取模式!!

数据搭桥模式,在新数据库/目标数据库新建一个用户,

create user pd1 identified by oracle;

grant dba to pd1;

注意给dba权限!!!!

注意给dba权限!!!!

注意给dba权限!!!!

没有新数据库,那就自己建一个!! 用dbca命令,新建一个!!

注意字符集要和原来数据库一样!!!!

注意目标数据库监听是否打开了???????

注意目标数据库监听是否打开了???????

确保 监听打开了, 服务注册了!!!!

确保 监听打开了, 服务注册了!!!!

选择你想要的表空间!!!

可以数据搭桥整个用户,整个用户,整个用户下的所有表!!!!

不是只能一张张表抽!!!

不是只能一张张表抽!!!

可以数据搭桥整个用户,整个用户,整个用户下的所有表!!!!

点用户名,右键,数据搭桥整个用户下所有表!!!

可以将用户的表结构,索引,主键约束,视图,存储过程,包,触发器,sequence序列导出成ddl文本!!

可以将用户的表结构,索引,主键约束,视图,存储过程,包,触发器,sequence序列导出成ddl文本!!

可以将用户的表结构,索引,主键约束,视图,存储过程,包,触发器,sequence序列导出成ddl文本!!

右键用户 ,选择一个可用的数据搭桥用户,最后给你一个文本文件!!!

右键用户 ,选择一个可用的数据搭桥用户,最后给你一个文本文件!!!

右键用户 ,选择一个可用的数据搭桥用户,最后给你一个文本文件!!!

导出ddl功能,要购买了企业版授权,才能生效!!!!

导出ddl功能,要购买了企业版授权,才能生效!!!!

导出ddl功能,要购买了企业版授权,才能生效!!!!

数据搭桥默认将varchar字段,修改为varchar(4000),以保证一定可以插入成功!!!

如果不希望使用varchar(4000),可以用上一步(导出表结构ddl)生成的建表语句先建表!!

如果不希望使用varchar(4000),可以用上一步(导出表结构ddl)生成的建表语句先建表!!

数据搭桥会直接插入数据到目标表,而不自己创建表!!!!

如果还有问题可以找我们 电话 13764045638 QQ 47079569 !!!

使用PRM DUL软件快速恢复被勒索病毒 恶意软件加密的ORACLE数据库数据文件

为什么可以恢复这些被加密的ORACLE数据库数据文件?

因为这些文件一般比较大,超过300MB。导致恶意加密软件要加密它们时要花费大量时间和CPU,因此这些勒索软件一般仅部分加密其内容。

通过PRM-DUL的强大功能,可以恢复出其中绝大部分未被加密的内容。

PRM DUL download: https://zcdn.parnassusdata.com/DUL5108.zip

常用软件下载地址

putty https://zcdn.askmac.cn/putty.exe

mobaxterm https://zcdn.askmac.cn/MobaXterm_Portable_v20.2.zip

teamviewer 14 https://zcdn.askmac.cn/tv14.exe

xmanager 4 https://zcdn.askmac.cn/Xme4.exe

xmanager 6 https://zcdn.askmac.cn/Xme6.exe

cmder https://zcdn.askmac.cn/cmder.zip

sqldeveloper https://zcdn.askmac.cn/sqldeveloper-19.1.0.094.2042-no-jre.zip

chrome win https://zcdn.askmac.cn/chrome-win.zip

bbed linux https://zcdn.askmac.cn/linux%20bbed.zip

bbed windows https://zcdn.askmac.cn/9ibbedfull.zip

everything https://zcdn.askmac.cn/Everything.exe

notepad++ https://zcdn.askmac.cn/npp.7.3.1.Installer.exe

touch.exe https://zcdn.askmac.cn/touch.exe

winscp https://zcdn.askmac.cn/winscp564setup.exe

vncviewer https://zcdn.askmac.cn/vncviewer.exe

hxd https://zcdn.askmac.cn/HxD.exe

mysqlscan https://zcdn.askmac.cn/mysqlscan

xshell https://zcdn.askmac.cn/Xshell-6.0.0197r.exe

PRM DUL https://zcdn.parnassusdata.com/DUL5108.zip

PRM DUL latest: https://zcdn.parnassusdata.com/DUL5108rc12_java.zip

OpenJDK windows x86-64 : https://zcdn.parnassusdata.com/java-1.8.0-openjdk-1.8.0.232-1.b09.ojdkbuild.windows.x86_64.msi

Amazon JDK windows x86-64: https://zcdn.parnassusdata.com/amazon-corretto-8.232.09.1-windows-x64.msi

Windows X86-64: http://zcdn.parnassusdata.com/jdk-8u181-windows-x64.exe

LIUNX X86-64: http://zcdn.parnassusdata.com/jdk-8u91-linux-x64.rpm

JDK

JDK 1.8 DOWNLOAD URL: AIX JAVA SDK: http://zcdn.parnassusdata.com/Java8_64.sdk.8.0.0.527.tar.gz AIX JRE: http://zcdn.parnassusdata.com/Java8_64.jre.8.0.0.527.tar.gz LINUX X86: http://zcdn.parnassusdata.com/jdk-8u201-linux-i586.rpm LIUNX X86-64: http://zcdn.parnassusdata.com/jdk-8u91-linux-x64.rpm Windows X86: http://zcdn.parnassusdata.com/jdk-8u201-windows-i586.exe Windows X86-64: http://zcdn.parnassusdata.com/jdk-8u181-windows-x64.exe HPUX Itanium: http://zcdn.parnassusdata.com/Itanium_JDK_8.0.16_December_2018_Z7550-63506_java8_18016_ia.depot AIX JDK 6 https://zcdn.askmac.cn/Java6_64.sdk.6.0.0.655.tar AIX JDK 8 https://zcdn.askmac.cn/Java8_64.jre.8.0.0.610.tar.gz https://zcdn.askmac.cn/Java8_64.sdk.8.0.0.610.tar.gz squirrel-sql-3.9.0: http://zcdn.parnassusdata.com/squirrel-sql-3.9.0-standard.jar db-derby-10.14.2.0: http://zcdn.parnassusdata.com/db-derby-10.14.2.0-bin.zip Derby IJ Connection setting: Windows: C:\> set DERBY_INSTALL=C:\Apache\db-derby-10.14.2.0-bin C:\> set CLASSPATH=%DERBY_INSTALL%\lib\derby.jar;%DERBY_INSTALL%\lib\derbytools.jar;. C:\> cd %DERBY_INSTALL%\bin C:\Apache\db-derby-10.14.2.0-bin\bin> setEmbeddedCP.bat LINUX/UNIX $ export DERBY_INSTALL=/opt/Apache/db-derby-10.14.2.0-bin $ export CLASSPATH=$DERBY_INSTALL/lib/derby.jar:$DERBY_INSTALL/lib/derbytools.jar:. $ cd $DERBY_INSTALL/bin $ . setEmbeddedCP java org.apache.derby.tools.sysinfo java org.apache.derby.tools.ij connect 'jdbc:derby:\dbinfo\parnassus_dbinfo_DB_20190127144050'; show schemas; show tables; clash for windows: https://zcdn.askmac.cn/Clash.for.Windows-0.6.0-win.zip surge : https://zcdn.askmac.cn/Surge-latest.zip prm dul恢复oracle数据库最简模式 http://zcdn.parnassusdata.com/prm%20dul%20recover%20oracle%20database%20easiest%20way.mp4 prm dul使用数据搭桥传输Oracle表数据 http://zcdn.parnassusdata.com/prm%20dul%20databridge%20transfer%20oracle%20table.mp4 prm dul在损坏数据库使用exportddl导出建表语句、索引、存储过程、函数等代码 http://zcdn.parnassusdata.com/prm%20dul%20export%20ddl%20from%20corrupted%20oracle%20database.mp4 prm dul恢复oracle中被delete的数据 http://zcdn.parnassusdata.com/prm%20dul%20recover%20oracle%20deleted%20rows.mp4 prm dul恢复oracle中被truncate的数据 http://zcdn.parnassusdata.com/prm%20dul%20recover%20oracle%20truncated%20table.mp4 prm dul用户级别的数据搭桥 http://zcdn.parnassusdata.com/prm%20dul%20schema%20level%20databridge.mp4 prm dul在ASM存储情况下的最简模式 http://zcdn.parnassusdata.com/prm%20dul%20easiest%20way%20with%20ASM%20storage.mp4 prm dul恢复oracle中被drop掉的表 http://zcdn.parnassusdata.com/prm%20dul%20recover%20oracle%20dropped%20table.mp4 prm dul恢复oracle 12c以后可拔插数据库PDB/CDB中的数据 http://zcdn.parnassusdata.com/prm%20dul%20work%20with%20oracle%2012c%20pdb%20pluggable%20database%20container%20database.mp4 prm dul恢复被恶意加密的Oracle数据文件 http://zcdn.parnassusdata.com/prm%20dul%20recover%20malware%20ransomware%20corrupted%20oracle%20datafile.mp4 prmscan oracle数据块重组恢复解决方案 http://zcdn.parnassusdata.com/prmscan.mp4

666和{Killserver@protonmail.com}KSR后缀加密病毒的Oracle数据文件DBF恢复

近期有大量勒索加密病毒造成ORACLE数据库损坏的案例,常见的有 Hephaestus666和Aphrodite666 以及 {Killserver@protonmail.com}KSR 和 完全无意义文件名的qxlozcf :

λ ls -ltr

-rw-r--r-- 1 st 197121 10737427200 7月 19 05:39 MAILBOX01.DBF.Hephaestus666

-rw-r--r-- 1 st 197121 5368718080 7月 19 05:39 SF_HISTORY01.DBF.Hephaestus666

-rw-r--r-- 1 st 197121 5368718080 7月 19 05:39 SF_MBP01.DBF.Hephaestus666

-rw-r--r-- 1 st 197121 32212263680 7月 19 05:39 SYSTEM01.DBF.Hephaestus666

-rw-r--r-- 1 st 197121 5368718080 7月 19 05:39 USERS01.DBF.Hephaestus666

-rw-r--r-- 1 st 197121 32212263680 7月 19 05:39 USR01.DBF.Hephaestus666

λ ls -ltr

total 27626584

-rw-r--r-- 1 st 197121 9017762736 7月 25 07:04 'MHSOFT.DBF.{Killserver@protonmail.com}KSR'

-rw-r--r-- 1 st 197121 15544099760 7月 25 07:04 'MHSOFT02.DBF.{Killserver@protonmail.com}KSR'

-rw-r--r-- 1 st 197121 104866736 7月 25 07:04 'MHTEMP.DBF.{Killserver@protonmail.com}KSR'

-rw-r--r-- 1 st 197121 1468015536 7月 25 07:04 'STRNEWEMR.DBF.{Killserver@protonmail.com}KSR'

-rw-r--r-- 1 st 197121 1310729136 7月 25 07:04 'SYSAUX01.DBF.{Killserver@protonmail.com}KSR'

-rw-r--r-- 1 st 197121 838869936 7月 25 07:04 'SYSTEM01.DBF.{Killserver@protonmail.com}KSR'

-rw-r--r-- 1 st 197121 5252016 7月 25 07:04 'USERS01.DBF.{Killserver@protonmail.com}KSR'

λ ls -l *666

-rw-r--r-- 1 st 197121 73409280 8月 1 05:32 GAA8220120228_T.Aphrodite666

-rw-r--r-- 1 st 197121 301998848 8月 1 05:33 GADATA0004_I.DAT.Aphrodite666

-rw-r--r-- 1 st 197121 201335552 8月 1 05:33 GADATA0004_T.DAT.Aphrodite666

-rw-r--r-- 1 st 197121 251667200 8月 1 05:34 GADATA0006_I.DAT.Aphrodite666

-rw-r--r-- 1 st 197121 201335552 8月 1 05:34 GADATA0006_T.DAT.Aphrodite666

-rw-r--r-- 1 st 197121 301998848 8月 1 05:35 GADATA0008_I.DAT.Aphrodite666

-rw-r--r-- 1 st 197121 201335552 8月 1 05:35 GADATA0008_T.DAT.Aphrodite666

-rw-r--r-- 1 st 197121 352330496 8月 1 05:36 GADATA0010_I.DAT.Aphrodite666

-rw-r--r-- 1 st 197121 251667200 8月 1 05:37 GADATA0010_T.DAT.Aphrodite666

-rw-r--r-- 1 st 197121 251667200 8月 1 05:38 GADATA0012_I.DAT.Aphrodite666

-rw-r--r-- 1 st 197121 201335552 8月 1 05:39 GADATA0012_T.DAT.Aphrodite666

-rw-r--r-- 1 st 197121 251667200 8月 1 05:40 GADATA0014_I.DAT.Aphrodite666

-rw-r--r-- 1 st 197121 201335552 8月 1 05:41 GADATA0014_T.DAT.Aphrodite666

-rw-r--r-- 1 st 197121 251667200 8月 1 05:42 GADATA0016_I.DAT.Aphrodite666

-rw-r--r-- 1 st 197121 201335552 8月 1 05:42 GADATA0016_T.DAT.Aphrodite666

-rw-r--r-- 1 st 197121 251667200 8月 1 05:43 GADATA0018_I.DAT.Aphrodite666

-rw-r--r-- 1 st 197121 201335552 8月 1 05:43 GADATA0018_T.DAT.Aphrodite666

-rw-r--r-- 1 st 197121 251667200 8月 1 05:44 GADATA0020_I.DAT.Aphrodite666

-rw-r--r-- 1 st 197121 201335552 8月 1 05:45 GADATA0020_T.DAT.Aphrodite666

-rw-r--r-- 1 st 197121 251667200 8月 1 05:46 GADATA0025_I.DAT.Aphrodite666

-rw-r--r-- 1 st 197121 201335552 8月 1 05:46 GADATA0025_T.DAT.Aphrodite666

-rw-r--r-- 1 st 197121 301998848 8月 1 05:47 GADATA0027_I.DAT.Aphrodite666

-rw-r--r-- 1 st 197121 201335552 8月 1 05:48 GADATA0027_T.DAT.Aphrodite666

-rw-r--r-- 1 st 197121 301998848 8月 1 05:48 GADATA0028_I.DAT.Aphrodite666

-rw-r--r-- 1 st 197121 201335552 8月 1 05:49 GADATA0028_T.DAT.Aphrodite666

-rw-r--r-- 1 st 197121 301998848 8月 1 05:50 GADATA0030_I.DAT.Aphrodite666

-rw-r--r-- 1 st 197121 201335552 8月 1 05:51 GADATA0030_T.DAT.Aphrodite666

-rw-r--r-- 1 st 197121 301998848 8月 1 05:51 GADATA0032_I.DAT.Aphrodite666

-rw-r--r-- 1 st 197121 201335552 8月 1 05:52 GADATA0032_T.DAT.Aphrodite666

-rw-r--r-- 1 st 197121 301998848 8月 1 05:53 GADATA0034_I.DAT.Aphrodite666

-rw-r--r-- 1 st 197121 201335552 8月 1 05:54 GADATA0034_T.DAT.Aphrodite666

-rw-r--r-- 1 st 197121 301998848 8月 1 05:55 GADATA0036_I.DAT.Aphrodite666

-rw-r--r-- 1 st 197121 201335552 8月 1 05:55 GADATA0036_T.DAT.Aphrodite666

-rw-r--r-- 1 st 197121 301998848 8月 1 05:56 GADATA0038_I.DAT.Aphrodite666

-rw-r--r-- 1 st 197121 201335552 8月 1 05:57 GADATA0038_T.DAT.Aphrodite666

-rw-r--r-- 1 st 197121 251667200 8月 1 05:58 GADATA0040_I.DAT.Aphrodite666

-rw-r--r-- 1 st 197121 201335552 8月 1 05:58 GADATA0040_T.DAT.Aphrodite666

-rw-r--r-- 1 st 197121 251667200 8月 1 05:59 GADATA0044_I.DAT.Aphrodite666

λ ls -ltr

total 17428672

-rw-r--r-- 1 st 197121 1069556252 12月 29 2018 SYSTEM01.DBF.qxlozcf

-rw-r--r-- 1 st 197121 15728648732 12月 29 2018 APF_MES_YW_DATA.DBF.qxlozcf

-rw-r--r-- 1 st 197121 1048584732 12月 29 2018 APF_MES_YW_DATA_MM.DBF.qxlozcf

以上这些加密类病毒破坏的Oracle数据文件均可以通过PRM DUL 软件恢复其中的数据,

为什么可以恢复这些被加密的ORACLE数据库数据文件?

因为这些文件一般比较大,超过300MB。导致恶意加密软件要加密它们时要花费大量时间和CPU,因此这些勒索软件一般仅部分加密其内容。

通过PRM-DUL的强大功能,可以恢复出其中绝大部分未被加密的内容。

PRM DUL download: https://zcdn.parnassusdata.com/DUL5108.zip

恢复流程较为复杂,可以参考如下视频:

一个CommonVault Oracle RMAN SBT TAPE MML 配置参数

run {

allocate channel ch1 type 'sbt_tape' PARMS="SBT_LIBRARY=/usr/local/commvault/Base64/libobk.so,ENV=(CV_mmsApiVsn=2,CV_channelPar=ch4,ThreadCommandLine=-chg 2:2 -rac 21 -vm Instance001)";

restore archivelog sequence XX thread 2;

release channel ch1;

}

git npm brew yarn 配置proxy

all export https_proxy=http://127.0.0.1:6152 export http_proxy=http://127.0.0.1:6152 export all_proxy=socks5://127.0.0.1:6153 git npm brew yarn 配置代理 //git列出 git config --global http.proxy //git设置 git config --global http.proxy 'socks5://127.0.0.1:6153' //git取消设置 git config --global --unset http.proxy npm //列出所有配置 npm config ls -l //列出 npm config list //设置 npm config set https-proxy http://127.0.0.1:6152 npm config set proxy http://127.0.0.1:6152 //npm 取消配置 npm config list delete https-proxy npm config set proxy //yarn 列出 yarn config list //yarn 设置 yarn config set proxy http://127.0.0.1:6152 yarn config set https-proxy http://127.0.0.1:6152 //yarn 取消配置 yarn config delete proxy yarn config delete https-proxy //brew 列出 all_proxy=socks5://127.0.0.1:6153 brew install mysql